Estos ataques tendrán como objetivo infraestructuras críticas como las refinerías de petróleo, las instituciones financieras, centros de salud, infraestructuras de energía.

"Se espera que Irán continúe los ataques, especialmente los de carácter informático. Los hackers iraníes buscan objetivos vulnerables"

Después del asesinato de Soleimani, un grupo de ciberterroristas ha pirateado la web de la Biblioteca Federal de Depósitos de Estados Unidos, también en Texas los ciberataques iraníes hicieron huella. El gobernador Greg Abbott y la directora ejecutiva del Departamento de Recursos de Información del Estado, Amanda Crawford, confirmaron que en menos de 48 horas observador hasta 10 mil sondas de sistemas informáticos iraníes entrando cada minuto, pudiendo alterar temporalmente la página web del Departamento de Agricultura de Texas.

“Se espera que Irán continúe los ataques, especialmente los de carácter informático. Los hackers iraníes buscan objetivos vulnerables”, advierten desde Panda Security.

Por otro lado, el presidente de Liberty Group Ventures, Kiersten Todt, que dirigió una comisión de ciberseguridad en la era de Barack Obama, ha asegurado que “Irán es peligroso porque tiene la intención, la motivación y las capacidades. Si bien sus capacidades cibernéticas no están a la par con Rusia y China, son innovadoras y pueden causar trastornos tanto físicos como psicológicos”.

Los ciberataques son una vía de evitar represalias mayores

"Tenemos que esperar ataques de todos los tipos desde Irán en los próximos meses” ha advertido Betsy Copper, directora del Aspen Institute’s Tech Policy Hub y ex agente de ciberseguridad del Departamento de Seguridad Nacional en declaraciones al Washington Post.

"Irán va a buscar formas de hacer daño a Estados Unidos sin provocar un contraataque severo"

Según los expertos consultados, uno de los motivos por los que se prevé un aumento de los ciberataques es porque es más fácil enfocarlos a un nivel bajo y evitar así represalias directas por parte del ejército de Estados Unidos en comparación con ataques militares o terroristas convencibles. “Irán va a buscar formas de hacer daño a Estados Unidos sin provocar un contraataque severo”, ha apuntado Stewart Baker, exabogado general de la NSA y abogado de Steptoe & Johnson. También Dmitri Alperovitch, cofundador de CrowdStrike, ha señalado que “el mundo digital proporciona a Irán opciones de respuesta que están por debajo de los umbrales que probablemente desencadenarán una represalia”.

Por su parte, el ex funcionario de ciberseguridad del Departamento de Seguidad Nacional y actual estratega global de la información en Booking Holdings, Mark Weatherford, apunta a que “lo que espero es simplemente una escalada de lo que ya han estado haciendo. Irán no es nuevo en este rodeo”.

La capacidad de Estados Unidos para defenderse

También hay voces en la industria que advierten que Estados Unidos no ha meditado bien las capacidades para defenderse de los ciberataques. “Sigo preocupado por el hecho de que la Administración no haya previsto plenamente la gama de respuestas iraníes antes de llevar a cabo el golpe, en particular teniendo en cuenta la importante dependencia de los Estados Unidos de la tecnología de la información y las comunicaciones”, ha advertido el representante Jim Langevin, cofundador del Caucus de ciberseguridad del Congreso y presidente del principal panel de ciberseguridad del Comité de Servicios Armados de la Cámara de Seguridad.

"Sigo preocupado por el hecho de que la Administración no haya previsto plenamente la gama de respuestas iraníes"

Melanie Teplinsky, ex funcionaria de la Casa Blanca y de la NSA y actual profesora adjunta en la Facultad de Derecho de la Universidad de Washington, ha apuntado que los ciberataques iraníes apuntarán a “sistemas de control industrial esencial para el funcionamiento de redes eléctricas, sistemas de agua y otras infraestructuras críticas”.

Sin embargo, es poco previsible que Irán vaya a causar graves daños a infraestructuras estadounidenses para evitar así represalias, coinciden los expertos.

El blockchain como arma de ciberseguridad

Leer más

Ciberataques de bandera falsa

Asimismo, mientras la escala de tensión entre ambos países es creciente, los expertos apuntan a preocuparse mucho de los posibles ciberataques de bandera falsa apuntando a que aprovechando este escenario países terceros pueden lanzar ataques a objetivos estadounidenses que parecen ser lanzados por Irán, pero no lo son. El CTO de ciberseguridad de Raytheon Intelligence, Michael Daly apunta a Rusia y Corea del Norte como dos países a los que vigilar.

Por situar esta realidad, en 2019 el grupo de ciberdelincuentes ruso Turla se infiltró en las redes del grupo iraní Oilrig y aprovechando las brechas que habían creado por el mundo y desde su infraestructura lanzó ciberataques contra 35 ciudades, la mayoría en Oriente Medio.

La capacidad ciber-ofensiva de Irán

Los iraníes despuntaron su capacidad cibernética alrededor de 2013, tres años después del ciberataque Stuxnet. Desde entonces, son muchos los casos registrados por ciberdelincuentes iraníes. La firma de ciberseguridad estadounidense Proofpoint apunta que “si bien no podemos predecir que vayan a aumentar los ataques ni de qué tipo serán, es importante examinar los ataques anteriores para comprender mejor a estos actores de amenazas” y es que estos datos son claves para saber que “no podemos tomarnos esta amenaza a la ligera” porque aunque no sean tan conocidos como los ciberatacantes de Rusia, China o Corea del Norte, “han llevado a cabo con éxito muchas operaciones a lo largo de los años, a veces con efectos significativos e incluso devastadores”.

"Los ataques iraníes podrían tener ya información y presencia en determinados objetivos, que podrían movilizar en nuevos ataques"

Los grupos de ataque iraní son muy metódicos y tienen una máxima: evitar causar incidentes que generen grandes titulares. Con esta filosofía permiten hacer daño a infraestructuras claves y mostrar sus capacidades, pero sin crear grandes agujeros para que no les cortes las alas ni sufrir contraataques.

Según los ataques analizados, se pueden extraer una serie de conclusiones. Los iraníes exigen sus objetivos con cuidado y se infiltran de manera lenta y sigilosa, para llevar a cabo acciones de reconocimiento, espionaje o ataques posteriores. “A menudo, recogen credenciales y las mantienen a lo largo del tiempo para conseguir hacer el mayor daño posible”, advierten desde Proofpoint. “Esto implica que los ataques iraníes podrían tener ya información y presencia en determinados objetivos, que podrían movilizar en nuevos ataques”, detalla la firma americana.

El papel del ejército iraní

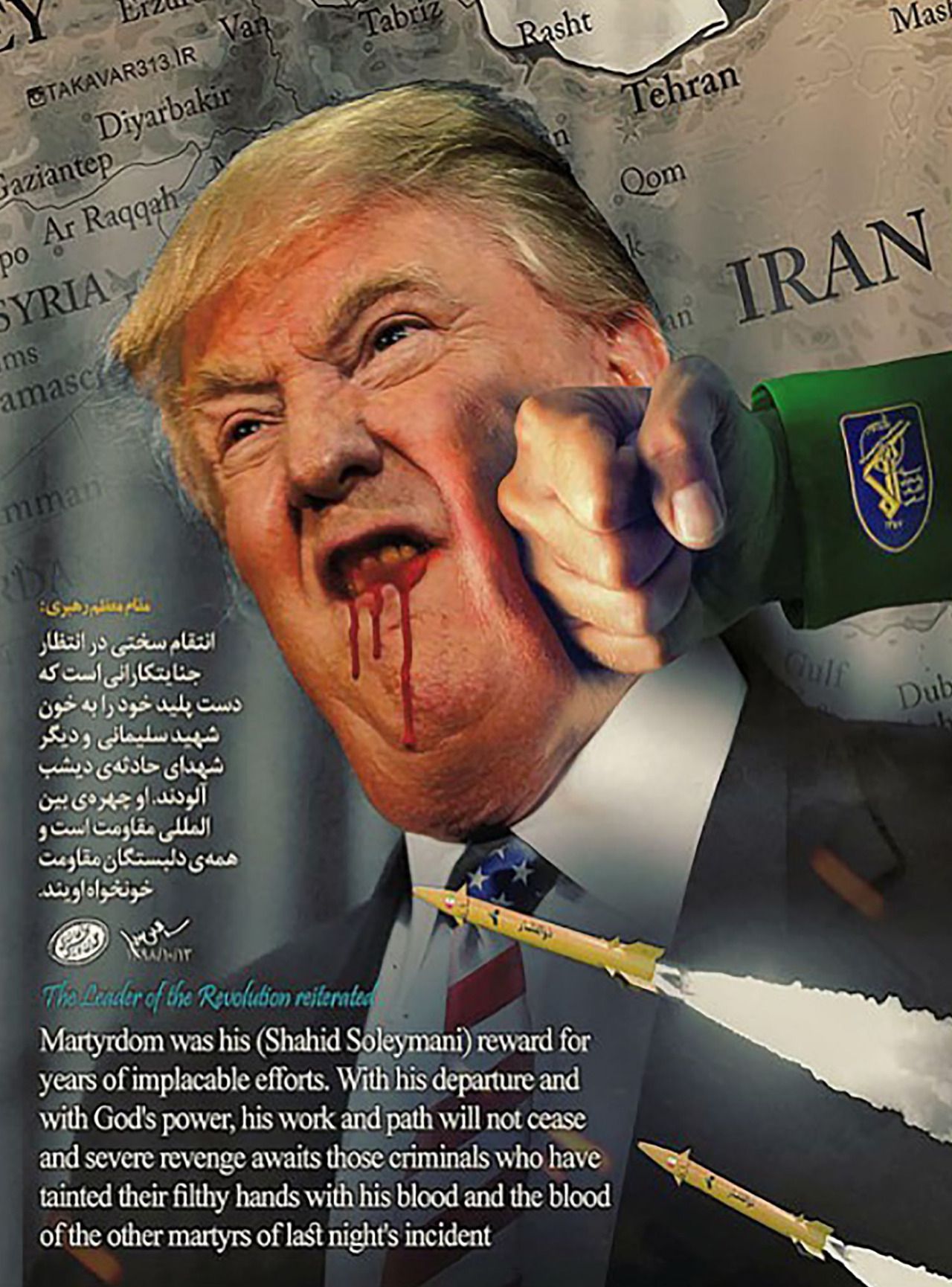

Las probabilidades de involucrarse en una guerra cibernética para el ejercito iraní recaen sobre el Cuerpo de la Guardia Revolucionaria Islámica de Irán, una rama de las Fuerzas Armadas del país creado tras la Revolución iraní del 79 que trabajan para defender el sistema político de la república islámica.

Sin embargo, para llevar a cabo sus acciones, el ejército iraní no trabaja de manera directa, sino que opta por externalizar estos ciberataques a grupos externos. Según informa Recorded Future, la firma estadounidense de inteligencia de amenazas cibernéticas, el Cuerpo de la Guardia Revolucionaria Islámica (IRGC, por sus siglas en inglés) emplea intermediarios de confianza para gestionar importantes contratos con grupos independientes, leales al régimen pero que no forman parte directa del mismo y que traducen las prioridades del ejército iraní en tareas discretas que luego son subastadas para grupos más pequeños que centren sus actividades en los objetivos descritos.

El IRGC emplea contratistas externos para llevar a cabo sus ciberataques

En opinión de la firma de ciberseguridad, hasta 50 organizaciones compiten por estos contratos, ya que en algunos casos varios contratistas pueden estar involucrados en una sola operación.

Para llevar a cabo estas intervenciones, los contratistas iraníes se comunican a través de foros como Ashiyane, el más grande de Irán, creado a mediados de la década del 2000 por piratas informáticos y estaba controlado por uno de los principales contratistas del IRGC. Este foro se emplea para difundir herramientas de piratería y tutoriales dentro de la comunidad de hackers.

El equipo detrás de este foro es conocido por atacar sitios web y sustituir sus páginas de inicio por contenido proiraní. En mayo 2011, el portal Zone-H había registrado más de 23.500 modificaciones de sitios provocados por este grupo, liderados por Behrouz Kamalian.

Sin embargo, hasta la fecha los ataques cibernéticos iraníes han limitado sus actuaciones a ordenadores y servidores que ejecutan software comercial, pero no han golpeado sistemas de control industrial que trabajan con redes de energía u otras infraestructuras. Centrando sus ataques en estos objetivos, se podrían provocar incidentes como los graves cortes de energía de 2015 y 2016 en Ucrania provocados por los ciberataques de los rusos.

Microsoft ya ha advertido de gurpos que están cambiando sus objetivos

Aunque por el momento no hay informes públicos que adviertan de la amenaza de los iraníes contra sistema de control industrial, Microsoft ha informado recientemente de un cambio en el rumbo de APT33 (también conocido como Elfin). Según la compañía, este grupo ha estado intentando adivinar contraseñas de fabricantes, proveedores y encargados de mantenimiento de los sistemas.

Ante esto, un investigador de seguridad de Microsoft, Ned Moran, ha asegurado que el grupo podría estar intentando acceder a los sistemas de control industrial para provocar efectos físicamente perjudiciales.

España registra "dos o tres ciberataques" muy peligrosos cada día, según el CNI

Leer más

Los 11 grandes grupos de ciberdelincuentes iraníes

Según se extrae del trabajo ATT&CK de MITRE, hay 11 grupos iraníes principales de ciberdelincuentes que hay que vigilar para próximos episodios. Estos grupos han perpetuado una serie de ciberataques contra organizaciones e industrias críticas.

El primero de estos grupos que señalamos en orden alfabético es APT 33, también conocido como Elfin es un grupo que opera desde 2013 centrando sus operaciones en los sectores de la aviación, energía, gobierno, salud y transporte en Arabia Saudita, Corea del Sur y Estados Unidos, principalmente y algunos expertos apuntan a que son los responsables del ciberataque Shamoon. Proofpoint, por su parte, advierte que ha notado una creciente actividad desde diciembre de 2019.

Otro de los grupos es APT 39, o Chafer, que trabaja desde 2014 para atacar a los sectores de gobierno, telecomunicaciones y viaje para hacerse con información personal y tiene actividad reciente desde junio de 2019.

La unidad 8200, una semilla, un objetivo, un medio

Leer más

Charming Kitten, activo desde 2104, ha dirigido sus operaciones contra personas en los sectores de investigación académica, gobierno, grupos de derechos humanos, medios de comunicación, ejército y tecnología en Irán, Estados Unidos, Israel y Reino Unido haciéndose con cuentas personales de correo electrónico y Facebook. Hay actividad reciente del grupo desde septiembre de 2019.

Cleaver es otra de las organizaciones que ha estado activa desde 2014 y centra sus esfuerzos en los sectores de la aviación, energía, militar, transporte, salud y servicios públicos en China, Francia, Alemania, India, Israel, Arabia Saudita y Estados Unidos y se cree que ha utilizado cuentas falsas en LinkedIn como parte de sus ataques.

También CopyKittens es un grupo iraní de ciberdelincuentes que ha dirigido sus ataques contra usuarios en Alemania, Jordania, Turquía, Arabia Saudita y Estados Unidos.

Desde 2017 opera también el grupo LeafMiner que trabaja para hacerse con los correos electrónicos de personas en el gobierno y de empresas en Oriente Medio.

Más focalizado es el rango de ataque de Magic Hound, que opera desde 2014, principalmente enfocado en los sectores de energía, gobierno y tecnología en Arabia Saudita.

Desde 2017, MuddyWater, un grupo centrado en los sectores de energía, gobierno, medios de comunicación y telecomunicaciones en Europa, Oriente Medio y América del Norte ha estado trabajando para llevar a cabo sus ciberataques. Este grupo ha mostrado actividad notable en el mes de enero de 2020 y es el más beligerante contra miembros de la Unión Europea.

Peligroso es también el grupo OilRig, activo desde 2014 y enfocado en aviación, energía, finanzas, gobierno, medios de comunicación, telecomunicaciones y transporte en Oriente Medio y que ha mostrado actividad en diciembre de 2019.

El décimo grupo para tener en cuenta es Silent Librarian, activo desde 2013 y que ataca universidades de todo el mundo. Este grupo tiene una estrecha relación con un segundo, Cobalt Dickens, centrado en los sectores de construcción, medios de comunicación, educación superior/investigación, salud y transporte. Ambos han estado activos en diciembre y septiembre de 2019, respectivamente.

Mención aparte requiere el Group5, pues no está clara que su atribución se pueda hacer directamente a Irán, pero es un grupo que ha dirigido sus ataques contra individuos conectados a la oposición siria con malware.

Aunque es imposible predecir las intenciones de Irán en el campo de la ciberguerra, es muy probable que se prolonguen en el tiempo las campañas de ciberespionaje, a medida que se van desarrollando otras capacidades adicionales más enfocadas en el sabotaje cibernético.